이메일 보안을 위한 기술

각 기술별 요약

| 구분 | SPF | DKIM | DMARC |

| 인증 대상 | 발송 서버 | 메시지 발신자 | 발송 서버 & 메시지 발신자 |

| 인증 방법 | 메일 발송 IP 비교 | 전자서명 | SPF & DKIM 검사 결과 조합 |

| 발신자 요구사항 | DNS에 SPF 정책 설정 | DNS에 공개키 등록 및 전자 서명 기술 적용 | DNS에 DMARC 정책 설정 |

| 수신자 요구사항 | 메일 수신시스템에 SPF SW 설치 필요 | 메일 수신시스템(메일 서버)에 DKIM SW 설치 필요 | 메일 수신시스템(메일서버)에 DMARC SW 설치 필요 |

1. SPF(Sender Policy Framework) 메일서버 등록제 요약 : 메일 수신 측에서 발신 서버에 직접 메일 전송 여부를 확인

발신 측에서는 DNS에 SPF Record를 설정하여 등록한다.

SPF Record에는 메일서버 IP 정보, 사칭 메일에 대한 필터링 정책을 담고 있다.

수신 측에서는 받은 메일에 표기된 발신자 DNS에 SPF 레코드를 조회하여 사칭 메일 여부를 확인한다.

1.SPF 인증 절차

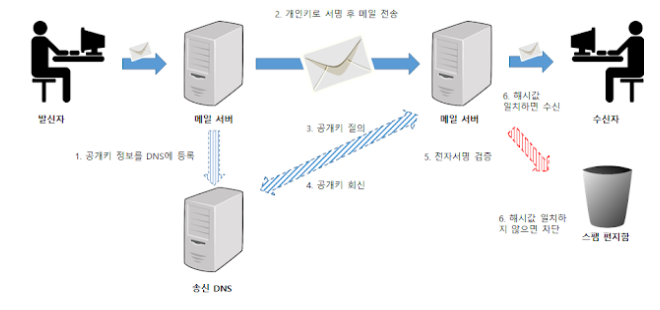

2. DKIM(Domain Keys Idenrified Mail)도메인 키 인증 메일

요약 : 메일 헤더에 서명값을 넣은 뒤 공개키를 이용해 메일의 위,변조 여부 확인

발신 측에서는 자신의 DNS에 공개키를 등록하고, 메일에는 개인키로 서명을 한 뒤 전송한다.

(공개키,개인키를 이용한 해시값을 포함)

수신 측에서는 발신자 DNS로부터 공개키를 받아 만든 해시값과 메일에 포함된 해시값을 비교하여 일치여부를 확인한다.

2.DKIM 인증 절차

SPF보다 더 효율적인 DKIM

SPF는 메시지 봉투에 정보를 추가하는 방식이라고 본다면 DKIM은 메시지 헤더에 서명을 한다.

메시지 전달 시 메시지 봉투 일부가 발신 서버에서 제거될 수 있다.

하지만 서명 방식은 메일 머리글의 일부이므로 메일 메시지와 함께 유지된다.

위 그림과 같은 상황에서는 SPF TXT 레코드만 확인시 2번째 전송에서 스팸으로 걸러질 수 있지만 DKIM은 통과할 수 있다.

DKIM 서명

DKIM 서명의 경우 메일 본문과 헤더를 사용해서 생성한다. 생성한 결과 해시값을 메일 헤더에 덧붙여 전송한다. 수신 측에서는 이를 보고 유효성 여부를 확인한다.

3. DMARC

요약 : 위의 SPF,DKIM 기술을 모두 활용하여 메일을 확인하고,자신의 메일을 도메인을 사칭한 메일에 대한 보고

발신 측에서는 메일에 DKIM 헤더를 첨부한다. 수신 측에서는 발신자 DNS로부터 DMARC정책 조회하고,

이에 따라 DKIM,SPF 확인한다. 이후 격리/거부 된 메일에 대하여 발신 측에 전달 오류를 보고한다.

3.DMARC 인증 절차

DMARC의 배경

대부분의 메일 서비스는 다수의 시스템으로 구성된 복잡한 환경이다. SPF,DKIM 기술이 지원되고 있지만 모든 시스템에서 메시지들이 SPF,DKIM을 통해 인증된다는 보장은 없다. 이 때문에 수신측은 인증되지 않은 메일이라도 모두 거부할 수 없다. 인증되지 않은 정상 메일과 부정 메일이 섞여 받을 수 밖에 없다.

발신측은 자신들이 전달한 메일 인증 결과 피드백도 받지 않는다, 정상 메시지 중 인증 실패 비율, 사칭 비율 등을 파악하지 못하므로 전체적인 분제점을 해결하지 못한다.

이를 위해서는 발신 측과 수신 측이 정보를 공유해야한다.

'IT > 인프라' 카테고리의 다른 글

| bypass와 oversubscription 차이점 (0) | 2022.08.17 |

|---|---|

| Airflow란 ?? (0) | 2022.07.18 |

| Batch란 ?? (0) | 2022.06.16 |

| DNS란 ? (0) | 2022.05.17 |

| DLP와 DRM의 차이점 (0) | 2022.05.17 |